Avec la montée en puissance des attaques par usurpation d’identité et l’évolution des exigences des géants du web, 2025 marque une étape décisive...

Administration

Le nomadisme numérique, adapter la sécurité à une mobilité en constante évolution

La pandémie de COVID-19 a marqué un tournant majeur dans nos façons de travailler. En un temps record, le télétravail s’est imposé comme une norme...

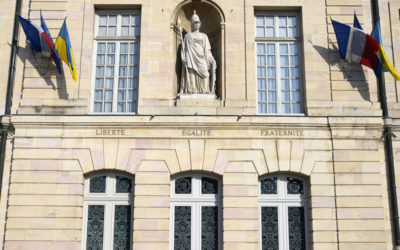

La cybersécurité des collectivités, un défi pressant face à des moyens limités

Les cyberattaques ne ciblent pas uniquement les grandes entreprises ou les institutions nationales. Les collectivités locales, au cœur de la gestion...

Comprendre la sauvegarde immuable : fonctionnement, avantages et mise en œuvre

Avec l'augmentation des cyberattaques, notamment les ransomwares, la protection des données est devenue cruciale pour les entreprises. Parmi les...

La diffusion restreinte : un bouclier essentiel dans la protection de l’information

Dans une société où la communication et le partage d’informations se font instantanément, la sécurité et la confidentialité des données sont...

Gestion sécurisée des identifiants : les coffres-forts de mots de passe

Avec la multiplication des comptes en ligne et des services numériques, il devient de plus en plus difficile de gérer et de mémoriser les nombreux...

Entre Cloud Souverain et Cloud de Confiance : stratégies clés pour la protection des données en Europe

La gestion sécurisée des données devient une priorité absolue pour toutes les entreprises, des start-ups aux grandes multinationales. Avec...

XDR versus EDR : quelles différences et comment choisir la meilleure solution pour votre entreprise ?

La sécurité informatique est un enjeu crucial pour les entreprises, qui doivent faire face à des cybermenaces de plus en plus sophistiquées et...

XDR, le bouclier incontournable pour les entreprises face aux cybermenaces

Dans un contexte de cybermenaces en constante évolution, les entreprises doivent faire face à des attaques de plus en plus sophistiquées et ciblées....